% netstat -r

Routing tables

Destination Gateway Flags Refs Use Netif Expire

default outside-gw UGSc 37 418 ppp0

localhost localhost UH 0 181 lo0

test0 0:e0:b5:36:cf:4f UHLW 5 63288 ed0 77

10.20.30.255 link#1 UHLW 1 2421

example.com link#1 UC 0 0

host1 0:e0:a8:37:8:1e UHLW 3 4601 lo0

host2 0:e0:a8:37:8:1e UHLW 0 5 lo0 =>

host2.example.com link#1 UC 0 0

224 link#1 UC 0 0Hoofdstuk 31. Geavanceerde netwerken

This translation may be out of date. To help with the translations please access the FreeBSD translations instance.

Table of Contents

31.1. Samenvatting

Dit hoofdstuk zal een aantal onderwerpen over geavanceerde netwerken behandelen.

Na het lezen van dit hoofdstuk is bekend:

De beginselen van gateways en routes.

Hoe IEEE® 802.11- en Bluetooth®-apparaten te installeren.

Hoe FreeBSD als een bridge te laten werken.

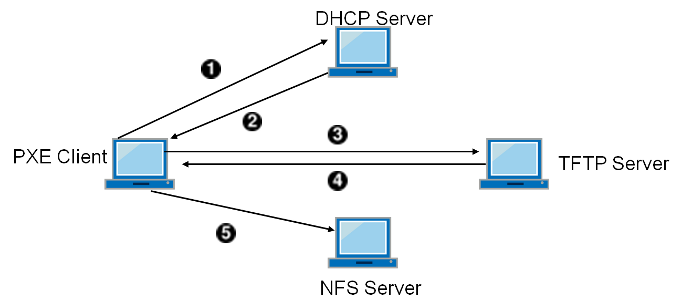

Hoe een schijfloze machine vanaf het netwerk op te starten.

Hoe opstarten met netwerk-PXE en een NFS-root-bestandssysteem te installeren.

Hoe Network Address Translation te installeren.

Hoe IPv6 op een FreeBSD-machine te installeren.

Hoe ATM in te stellen.

Hoe de mogelijkheden van CARP, het Common Address Redundancy Protocol, aan te zetten en te benutten.

Voordat dit hoofdstuk gelezen wordt, dient de lezer:

De beginselen van de scripts in /etc/rc te begrijpen.

Bekend te zijn met basisnetwerktermen.

Te weten hoe een nieuwe FreeBSD-kernel in te stellen en te installeren (De FreeBSD-kernel instellen).

Te weten hoe aanvullende software van derde partijen te installeren (Applicaties installeren. pakketten en ports).

31.2. Gateways en routes

Indien een machine een andere machine over een netwerk wil vinden, dient er een mechanisme te zijn dat beschrijft hoe van de ene naar de andere machine te gaan. Dit wordt routen genoemd. Een "route" is een gedefinieerd adressenpaar: een "bestemming" en een "gateway". Het paar geeft aan dat door deze gateway gecommuniceerd moet worden om bij deze bestemming aan te komen. Er zijn drie soorten bestemmingen: individuele host, subnetten en "standaard". De "standaardroute" wordt gebruikt indien geen van de andere routes van toepassing zijn. Verderop wordt verder op standaardroutes ingegaan. Er zijn ook drie soorten gateways: individuele hosts, interfaces (ook wel "verbindingen " genoemd), en Ethernet-hardware-adressen (MAC-adressen).

31.2.1. Een voorbeeld

Om de verschillende aspecten van routen te illustreren, wordt het volgende voorbeeld van netstat gebruikt:

De eerste twee regels geven de standaardroute (die behandeld wordt in de volgende sectie) en de localhost-route aan.

De interface (kolom Netif) dat deze routeertabel aangeeft om voor localhost te gebruiken is lo0, ook bekend als het teruglusapparaat. Dit geeft aan dat alle verkeer voor deze bestemming intern gehouden moet worden, in plaats van het over het LAN te sturen, aangezien het alleen aankomt op de plaats waar het verzonden werd.

Het volgende dat opvalt zijn de adressen die beginnen met 0:e0:. Dit zijn Ethernet-hardware adressen, ook bekend als MAC-adressen. FreeBSD zal automatisch elke host (test0 in het voorbeeld) op het lokale Ethernet identificeren en een route voor die host toevoegen, direct van deze host over de Ethernet-interface, ed0. Er is ook een timeout (kolom Expire) met deze routesoort geassocieerd, die gebruikt wordt indien er binnen een bepaalde tijd geen bericht komt van de host. Indien dit gebeurt, wordt de route naar deze host automatisch verwijderd. Deze hosts worden geïdentificeerd door middel van een mechanisme dat bekend staat als RIP (Routing Information Protocol), dat routes naar lokale hosts bepaald door middel van een kortste-pad algoritme.

FreeBSD zal ook subnetroutes voor het lokale subnet toevoegen (10.20.30.255 is het broadcast-adres voor het subnet 10.20.30, en example.com is de domeinnaam die bij dat subnet hoort). De aanduiding link#1 verwijst naar de eerste Ethernetkaart in de machine. Merk op dat voor hen geen aanvullende interface is gespecificeerd.

Voor beide groepen (lokale netwerkhosts en lokale subnetten) worden de routes automatisch ingesteld door een daemon genaamd routed. Indien dit niet draait, zullen alleen routes die statisch gedefinieerd (i.e., expliciet vermeld zijn) bestaan.

De regel met host1 verwijst naar deze host, het kent deze door het Ethernetadres. Aangezien het de zendende host is, weet FreeBSD dat het de teruglus-interface (lo0) moet gebruiken, in plaats van het over de Ethernet-interface te verzenden.

De twee regels met host2 geven een voorbeeld van wat er gebeurt als een alias met ifconfig(8) gebruikt wordt (in de sectie over Ethernet staan redenen waarom dit gedaan wordt). Het symbool ⇒ na de interface lo0 zegt dat niet alleen de teruglus gebruikt wordt (aangezien dit adres ook verwijst naar de lokale host), maar specifiek dat dit een alias is. Zulke routes verschijnen alleen op de hosts die de alias ondersteunen; alle andere hosts op het lokale netwerk vermelden simpelweg een regel met link#1 voor zulke routes.

De laatste regel (bestemming subnet 224) heeft te maken met multicasten, wat in een andere sectie besproken wordt.

Als laatste staan in de kolom Flags verschillende attributen. Hieronder staat een korte tabel met enkele van deze vlaggen en hun betekenis:

U | Up: De route is actief. |

H | Host: De bestemming van de route is een enkele host. |

G | Gateway: Stuur alles voor deze bestemming door naar dit verre systeem, dat zoekt daar uit waar het verder naar te sturen. |

S | Statisch: Deze route was handmatig ingesteld, dus niet automatisch door het systeem aangemaakt. |

C | Kloon: Maakt op basis van deze route een nieuwe route aan voor machines waarmee verbinding wordt gemaakt. Dit soort routes wordt gewoonlijk in lokale netwerken gebruikt. |

W | WasGekloond: Geeft aan dat een route automatisch was ingesteld gebaseerd op een LAN (kloon)-route. |

L | Verbinding: De route maakt gebruik van verwijzingen naar Ethernet-hardware. |

31.2.2. Standaardroutes

Wanneer het lokale systeem een verbinding met een verre host moet maken, controleert het de routeertabel op reeds bekende paden. Indien de verre host binnen een subnet valt waarvan bekend is hoe het bereikt kan worden (gekloonde routes), controleert het systeem of het met de daarbij behorende interface verbinding kan maken.

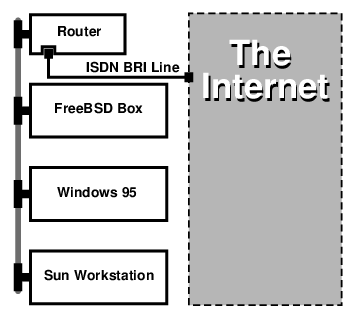

Indien alle bekende paden falen, heeft het systeem één laatste mogelijkheid: de "standaardroute". Deze route is een speciaal soort gateway-route (gewoonlijk de enig aanwezige in het systeem) en is altijd gemarkeerd met een c in het vlaggenveld. Voor hosts op een LAN staat deze gateway ingesteld op de machine die een directe verbinding met de buitenwereld heeft (via een PPP-verbinding, DSL, kabelmodem, T1, of een ander netwerkinterface).

Indien de standaardroute wordt ingesteld voor een machine die zelf als gateway naar de buitenwereld werkt, zal de standaardroute de gateway-machine van de internetprovider zijn.

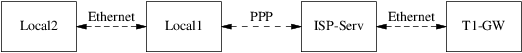

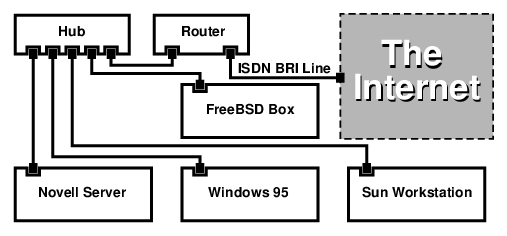

Hieronder volgt een voorbeeld van standaardroutes. Dit is een veelgebruikte opstelling:

De hosts Lokaal1 en Lokaal2 staan op deze site. Lokaal1 is verbonden met een internetprovider via een inbel-PPP-verbinding. Deze PPP-server is door een LAN verbonden met een andere gateway-computer door een externe interface naar de Internet-feed van de internetprovider.

De standaardroutes voor de machines zijn:

| Host | Standaard gateway | Interface |

|---|---|---|

Lokaal2 | Lokaal1 | Ethernet |

Lokaal1 | T1-GW | PPP |

Een veelvoorkomende vraag is "Waarom (of hoe) moet worden ingesteld dat T1-GW de standaard gateway is voor Lokaal1, in plaats van de server van de internetprovider waarmee het verbonden is?".

Onthoud dat, aangezien de PPP-interface een adres gebruikt op het lokale netwerk van de internetprovider voor deze kant van de verbinding, routes voor alle andere machines op het lokale netwerk van de internetprovider automatisch aangemaakt worden. Daarom is het al bekend hoe de machine T1-GW bereikt kan worden, dus is de tussenstap dat het verkeer eerst naar de server van de internetprovider gestuurd wordt niet nodig.

Het is gebruikelijk om het adres X.X.X.1 te gebruiken als het gateway-adres voor het lokale netwerk. Dus (gebruikmakend van hetzelfde voorbeeld), indien de lokale klasse-C adresruimte 10.20.30 was en de internetprovider 10.9.9 gebruikte, zouden de standaardroutes als volgt zijn:

| Host | Standaardroute |

|---|---|

Lokaal2 (10.20.30.2) | Lokaal1 (10.20.30.1) |

Lokaal1 (10.20.30.1, 10.9.9.30) | T1-GW (10.9.9.1) |

De standaardroute kan eenvoudig in /etc/rc.conf gedefinieerd worden. In dit voorbeeld werd de volgende regel aan /etc/rc.conf van Lokaal2 toegevoegd:

defaultrouter="10.20.30.1"

Het is ook mogelijk dit met het commando route(8) direct vanaf de opdrachtregel te doen:

# route add default 10.20.30.1Voor meer informatie over het handmatig manipuleren van netwerkrouteertabellen kan de hulppagina route(8) geraadpleegd worden.

31.2.3. Dual Homed machines

Er is nog één andere soort opstelling die behandeld dient te worden, en dat is een host die in twee verschillende netwerken zit. Technisch gezien telt elke machine die als gateway dienst doet (in bovenstaand voorbeeld door een PPP-verbinding te gebruiken) als een dual-homed host. Maar de term wordt echt alleen gebruikt om naar een machine te verwijzen die in twee LAN’s zit.

In het ene geval heeft de machine twee Ethernetkaarten, waarbij elke kaart een adres op de gescheiden subnetten heeft. Een alternatief is dat de machine slechts één Ethernetkaart heeft en gebruikt maakt van ifconfig(8) aliasing. Het eerste wordt gebruikt indien er twee fysiek gescheiden Ethernet-netwerken in gebruik zijn, het laatste indien er één fysiek netwerksegment is, maar er twee logisch gescheiden subnetten zijn.

In beide gevallen worden er routeertabellen aangemaakt zodat elk subnet weet dat deze machine de gedefinieerde gateway (ingaande route) naar het andere subnet is. Deze opstelling, waarbij de machine dienst doet als router tussen de twee subnetten, wordt vaak gebruikt voor het implementeren van pakketfilters of firewall-beveiliging in één of beide richtingen.

Om deze machine daadwerkelijk pakketten te laten forwarden tussen de twee interfaces, moet aan FreeBSD verteld worden dat het deze mogelijkheid aan moet zetten. In de volgende sectie staan meer details over hoe dit te doen.

31.2.4. Een router bouwen

Een netwerkrouter is simpelweg een systeem dat pakketten van de ene naar de andere interface doorstuurt. Internetstandaarden en goede ontwerppraktijken verhinderen het FreeBSD Project dit standaard in FreeBSD aan te zetten. Deze mogelijkheid kan worden aangezet door de volgende variabele in rc.conf(5) op YES in te stellen:

gateway_enable="YES" # Op YES instellen indien deze host een gateway is

Deze optie stelt de sysctl(8) variabele net.inet.ip.forwarding in op 1. Indien het nodig is om het routen tijdelijk te stoppen, kan deze variabele tijdelijk op 0 worden teruggezet.

De nieuwe router heeft routes nodig om te weten waar het het verkeer naar toe moet sturen. Voor een eenvoudig netwerk kunnen statische routes gebruikt worden. FreeBSD wordt met het standaard BSD routeer-daemon routed(8) geleverd, dat RIP (zowel versie 1 en versie 2) en IRDP spreekt. Ondersteuning voor BGP v4, OSPF v2, en andere slimme routeerprotocollen is beschikbaar via het pakket net/zebra. Ook zijn commerciële producten als GateD® beschikbaar voor complexere netwerkrouteer-oplossingen.

31.2.5. Statische routes opzetten

31.2.5.1. Handmatige configuratie

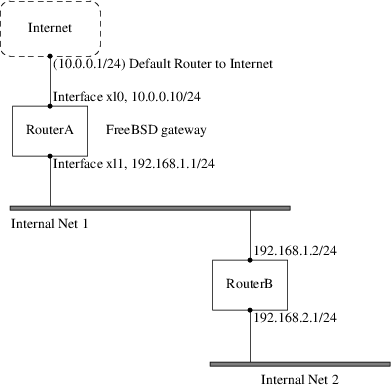

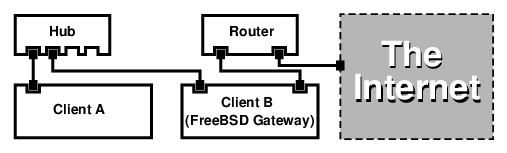

Er wordt van het volgende netwerk uitgegaan:

In dit scenario is RouterA een FreeBSD-machine die dienst doet als router naar de rest van het Internet. Het heeft een standaardroute ingesteld op 10.0.0.1, dat het in staat stelt om verbindingen met de buitenwereld te maken. Er wordt aangenomen dat RouterB reeds juist is ingesteld en dat het weet hoe het waar naar toe moet gaan. (In dit plaatje is dit simpel. Voeg een standaardroute op RouterB toe door 192.168.1.1 als gateway te gebruiken.)

De routeertabel voor RouterA zou er ongeveer als volgt uitzien:

% netstat -nr

Routing tables

Internet:

Destination Gateway Flags Refs Use Netif Expire

default 10.0.0.1 UGS 0 49378 xl0

127.0.0.1 127.0.0.1 UH 0 6 lo0

10.0.0.0/24 link#1 UC 0 0 xl0

192.168.1.0/24 link#2 UC 0 0 xl1Met de huidige routeertabel is RouterA niet in staat om Intern Net 2 te bereiken. Het heeft geen route voor 192.168.2.0/24. Een manier om dit te verhelpen is om de route handmatig toe te voegen. Het volgende commando voegt het netwerk Intern Net 2 toe aan de routeertabel van RouterA door 192.168.1.2 als de volgende hop te gebruiken:

# route add -net 192.168.2.0/24 192.168.1.2Nu kan RouterA elke host op het netwerk 192.168.2.0/24 bereiken.

31.2.5.2. Persistente configuratie

Bovenstaand voorbeeld is perfect voor het instellen van een statische route op een draaiend systeem. Een probleem is dat de routeerinformatie verdwijnt indien de FreeBSD-machine opnieuw wordt opgestart. Aanvullende statische routes kunnen in /etc/rc.conf opgenomen worden:

# Voeg Intern Net 2 als een statische route toe static_routes="internnet2" route_internnet2="-net 192.168.2.0/24 192.168.1.2"

De instellingsvariabele static_routes is een lijst van strings gescheiden door een spatie. Elke string verwijst naar een routenaam. Bovenstaand voorbeeld heeft slechts één string in static_routes. Dit is de string internnet2. Vervolgens wordt een instellingsvariabele route_internnet2 toegevoegd waarin alle instellingsparameters staan die aan het commando route(8) moeten worden doorgegeven. Voor bovenstaand voorbeeld zou het volgende commando zijn gebruikt:

# route add -net 192.168.2.0/24 192.168.1.2Dus is "-net 192.168.2.0/24 192.168.1.2" nodig.

Zoals hierboven is vermeld is het mogelijk om meerdere strings in static_routes te hebben. Dit maakt het mogelijk om meerdere statische routes aan te maken. De volgende regels geven een voorbeeld van het toevoegen van statische routes voor de netwerken 192.168.0.0/24 en 192.168.1.0/24 op een denkbeeldige router:

static_routes="net1 net2" route_net1="-net 192.168.0.0/24 192.168.0.1" route_net2="-net 192.168.1.0/24 192.168.1.1"

31.2.6. Routes propageren

Er is al gesproken over hoe routes naar de buitenwereld te definiëren, maar niet over hoe de buitenwereld ons kan vinden.

Het is al bekend dat routeertabellen aangemaakt kunnen worden zodat al het verkeer voor een bepaalde adresruimte (in ons voorbeeld een klasse-C subnet) naar een bepaalde host op dat netwerk gezonden kan worden, dat de ingaande pakketten doorgeeft.

Wanneer een adresruimte aan een site wordt toegewezen, stelt de serviceprovider al hun routeertabellen zodanig in dat al het verkeer voor het bijhorende subnet naar de PPP-verbinding van de site gezonden wordt. Maar hoe weten sites door het land heen hoe naar de internetprovider van deze site te versturen?

Er bestaat een systeem (dat veel lijkt op de gedistribueerde DNS-informatie) dat alle toegewezen adresruimtes bijhoudt, en hun verbindingspunt met de Internet Backbone definieert. De "Backbone" zijn de grote kabels die Internetverkeer door het land en over de wereld sturen. Elke backbone-machine heeft een kopie van een master-verzameling van tabellen, die verkeer voor een bepaald netwerk naar een bepaalde backbone-carrier sturen, en van daaruit naar een keten van serviceproviders totdat het netwerk van de site bereikt is.

Het is de taak van de serviceprovider om bij de backbone-sites aan te geven dat zij het verbindingspunt (en dus het ingaande pad) zijn voor de site. Dit staat bekend als routepropagatie.

31.2.7. Problemen oplossen

Soms is er een probleem met routepropagatie en kunnen sommige sites geen verbinding maken. Misschien is het nuttigste commando om proberen uit te zoeken waar het routen misgaat traceroute(8). Het is ook nuttig als er geen verbinding mogelijk lijkt met een verre machine (dus als ping(8) faalt).

Het commando traceroute(8) wordt gedraaid met de naam van de verre host waarmee geprobeerd wordt te verbinden. Het laat de gateway-hosts zien langs het gepoogde pad, dat uiteindelijk de doelhost bereikt, of wegens een gebrek aan verbinding afgebroken wordt.

Raadpleeg voor meer informatie de hulppagina voor traceroute(8).

31.2.8. Multicast routen

FreeBSD ondersteunt zowel multicast-applicaties als multicast routen van huis uit. Voor multicast-applicaties is geen speciale configuratie van FreeBSD nodig; applicaties draaien over het algemeen als geleverd. Voor multicast routen dient ondersteuning in de kernel gecompileerd te worden:

options MROUTING

Ook dient de multicast-routeer-daemon mrouted(8) ingesteld worden zodat het tunnels en DVMRP via /etc/mrouted.conf aanmaakt. Kijk voor meer details over multicast-instellingen in de hulppagina voor mrouted(8).

De mrouted(8) multicast-routeer-daemon implementeert het multicast-routeer-protocol DVRMP welke in veel multicast-installaties grotendeels is vervangen door pim(4). mrouted(8) en de gerelateerde map-mbone(8) en mrinfo(8) gereedschappen zijn beschikbaar in de FreeBSD Ports Collectie als net/mrouted. |

31.3. Draadloze netwerken

31.3.1. De beginselen van draadloos netwerken

De meeste draadloze netwerken zijn op de IEEE® 802.11 standaarden gebaseerd. Een eenvoudig draadloos netwerk bestaat uit meerdere stations die met radio’s communiceren die in de 2,4GHz of de 5GHz band uitzenden (alhoewel dit regionaal varieert en het ook verandert om communicatie in de 2,3GHz en de 4,9GHz banden mogelijk te maken).

802.11-netwerken zijn op twee manieren georganiseerd: in infrastructuurmodus treedt één station als meester op, alle andere stations associëren met dit station; dit netwerk staat bekend als een BSS en het meesterstation heet een toegangspunt (AP). In een BSS gaat alle communicatie via het AP; zelfs als een station met een ander draadloos station wil communiceren gaan de boodschappen door het AP. In de tweede netwerkvorm is er geen meester en communiceren de stations direct. Deze netwerkvorm is een IBSS en staat gewoonlijk bekend als een ad-hoc netwerk.

802.11 netwerken begonnen in de 2,4GHz band waarbij gebruik werd gemaakt van protocollen die door de IEEE® 802.11 en 802.11b standaarden worden gedefinieerd. Deze specificaties omvatten de werkfrequenties, karakteristieken van de MAC-lagen waaronder frame- en zendsnelheden (communicatie kan met verschillende snelheden plaatsvinden). Later definieerde de 802.11a-standaard het werken in de 5GHz band, inclusief andere mechanismen voor signalering en hogere zendsnelheden. Nog later werd de 802.11g-standaard gedefinieerd om gebruik te kunnen maken van de signalerings- en zendmechanismen van 802.11a in de 2,4GHz band zodanig dat het met terugwerkende kracht werkt op 802.11b-netwerken.

Afgezien van de onderliggende zendtechnieken beschikken 802.11-netwerken over een verscheidenheid aan beveiligingstechnieken. De originele 802.11-specificaties definieerden een eenvoudig beveiligingsprotocol genaamd WEP. Dit protocol maakt gebruik van een vaste, van te voren gedeelde sleutel en het cryptografische algoritme RC4 om de gegevens die over het netwerk verstuurd worden te coderen. Alle stations dienen dezelfde sleutel te gebruiken om te kunnen communiceren. Het is bewezen dat dit mechanisme eenvoudig te kraken is en wordt nu, afgezien om voorbijgaande gebruikers te ontmoedigen het netwerk te gebruiken, nog zelden gebruikt. De huidige beveiligingsmethoden worden gegeven door de IEEE® 802.11i specificatie dat nieuwe cryptografische algoritmen en een aanvullend protocol om stations aan een toegangspunt te authenticeren en om sleutels voor gegevenscommunicatie uit te wisselen definieert. Verder worden cryptografische sleutels periodiek ververst en zijn er mechanismen om indringpogingen te detecteren (en om indringpogingen tegen te gaan). Een andere specificatie van een veelgebruikt beveiligingsprotocol in draadloze netwerken is WPA. Dit was een voorloper op 802.11i en gedefinieerd door een industriegroep als een tussenmaatregel terwijl er gewacht werd op de ratificatie van 802.11i. WPA specificeert een deel van de eisen van 802.11i en is ontworpen voor implementatie op verouderde hardware. In het bijzonder vereist WPA alleen de TKIP-sleutel die van de originele WEP-sleutel is afgeleid. 802.11i staat het gebruik van TKIP toe maar vereist ook ondersteuning voor een sterkere sleutel, AES-CCM, om gegevens te versleutelen. (De AES-sleutel was niet nodig in WPA omdat het rekenkundig te kostbaar werd geacht voor implementatie op verouderde hardware.)

Afgezien van de bovenstaande protocolstandaarden is de andere belangrijke standaard waarvan bewustzijn belangrijk is 802.11e. Deze standaard definieert het opstellen van multimediatoepassingen zoals gestroomde video en voice over IP (VoIP) binnen een 802.11-netwerk. Net als 802.11i heeft ook 802.11e een voorgaande specificatie genaamd WME (later hernoemd tot WMM) die door een industriegroep is gedefinieerd als een deelverzameling van 802.11e die nu kan worden gebruikt om multimediatoepassingen mogelijk te maken terwijl er gewacht wordt op de uiteindelijke ratificatie van 802.11e. Het belangrijkste om over 802.11e en WME/WMM te weten is dat ze gepriotiseerd verkeersgebruik van een draadloos netwerk mogelijk maken door middel van Quality of Service (QoS) protocollen en protocollen voor verbeterde mediatoegang. Een juiste implementatie van deze protocollen maken snelle gegevensbursts en gepriotiseerde verkeersstromen mogelijk.

FreeBSD ondersteunt netwerken die met 802.11a, 802.11b, en 802.11g werken. Ook worden de veiligheidsprotocollen WPA en 802.11i ondersteund (samen met 11a, 11b, of 11g) en QoS en de verkeerspriorisatieprotocollen die nodig zijn voor de protocollen WME/WMM worden voor een beperkte verzameling draadloze apparatuur ondersteund.

31.3.2. Basisinstallatie

31.3.2.1. Kernelinstellingen

Om van een draadloos netwerk gebruik te maken is het nodig om een draadloze netwerkkaart te hebben en om de kernel met de juiste ondersteuning voor draadloze netwerken in te stellen. Het laatste is verdeeld in meerdere modulen zodat alleen de software ingesteld hoeft te worden die daadwerkelijk gebruikt zal worden.

Ten eerste is een draadloos netwerkapparaat nodig. De meestgebruikte apparaten zijn degenen die onderdelen van Atheros gebruiken. Deze apparaten worden ondersteund door het stuurprogramma ath(4) en voor hen dient de volgende regel aan /boot/loader.conf toegevoegd te worden:

if_ath_load="YES"

Het stuurprogramma voor Atheros is opgedeeld in drie verschillende delen: het eigenlijke stuurprogramma (ath(4)), de ondersteuningslaag voor de hardware die chip-specifieke functies afhandelt (ath_hal(4)), en een algoritme om de snelheid om frames te verzenden te kiezen uit een reeks mogelijke waarden (hier ath_rate_sample). Indien deze ondersteuning als kernelmodules wordt geladen, zullen de afhankelijkheden automatisch afgehandeld worden. Voor andere apparaten dan die van Atheros dient de module voor dat stuurprogramma geladen te worden; bijvoorbeeld:

if_wi_load="YES"

voor apparaten die op onderdelen van Intersil Prism zijn gebaseerd (stuurprogramma wi(4)).

In de rest van dit document zal een ath(4) apparaat gebruikt worden, de naam van het apparaat in de voorbeelden dient aangepast te worden aan de lokale installatie. Een lijst van beschikbare draadloze stuurprogramma’s en ondersteunde adapters staat in de FreeBSD Hardware Notes. Kopieën hiervan voor verschillende uitgaven en architecturen zijn beschikbaar op de Uitgave Informatie pagina van de FreeBSD website. Indien er geen origineel stuurprogramma voor het draadloze apparaat bestaat, is het mogelijk om te proberen om direct het stuurprogramma van Windows® proberen te gebruiken met behulp van de stuurprogramma-wrapper NDIS. |

Daarvoor zijn ook de modules nodig die cryptografische ondersteuning implementeren voor de te gebruiken veiligheidsprotocollen. Het is de bedoeling dat ze dynamisch door de module wlan(4) worden geladen maar momenteel dienen ze handmatig ingesteld te worden. De volgende modules zijn beschikbaar: wlan_wep(4), wlan_ccmp(4), en wlan_tkip(4). Zowel de stuurprogramma’s wlan_ccmp(4) en wlan_tkip(4) zijn alleen nodig indien het veiligheidsprotocol WPA en/of 802.11i gebruikt wordt. Indien het netwerk encryptieloos dient te zijn, is de ondersteuning van wlan_wep(4) niet nodig. Om deze modules tijdens het opstarten te laden, dienen de volgende regels aan /boot/loader.conf toegevoegd te worden:

wlan_wep_load="YES" wlan_ccmp_load="YES" wlan_tkip_load="YES"

Nadat deze informatie aan het instellingenbestand om het systeem op te starten (i.e., /boot/loader.conf) is toegevoegd, is het noodzakelijk om de FreeBSD-computer opnieuw op te starten. Indien het ongewenst is om de computer nu opnieuw op te starten, kunnen de modules ook handmatig worden geladen door kldload(8) te gebruiken.

Indien het gebruik van modules ongewenst is, kunnen deze stuurprogramma’s in de kernel worden gecompileerd door de volgende regels aan het kernelinstellingenbestand toe te voegen: device wlan # 802.11 ondersteuning device wlan_wep # 802.11 WEP-ondersteuning device wlan_ccmp # 802.11 CCMP-ondersteuning device wlan_tkip # 802.11 TKIP-ondersteuning device wlan_amrr # AMRR controle-algoritme voor zendsnelheid device ath # Atheros PCI/Cardbus netwerkkaarten device ath_hal # Ondersteuning voor PCI/cardbus chips options AH_SUPPORT_AR5146 # zet AR5146 tx/rx descriptors aan device ath_rate_sample # SampleRate verzendsnelheid-controle voor ath Met deze informatie in het kernelinstellingenbestand kan de kernel opnieuw gecompileerd en de FreeBSD-computer opnieuw opgestart worden. |

Wanneer het systeem draait, is het mogelijk om enige informatie over de draadloze apparaten in de opstartboodschappen te vinden, zoals:

ath0: <Atheros 5212> mem 0x88000000-0x8800ffff irq 11 at device 0.0 on cardbus1

ath0: [ITHREAD]

ath0: AR2413 mac 7.9 RF2413 phy 4.531.3.3. Infrastructuurmodus

De infrastructuur- of BSS-modus is de modus die normaliter gebruikt wordt. In deze modus zijn een aantal draadloze toegangspunten verbonden met een bedraad netwerk. Elk draadloos netwerk heeft een eigen naam, deze naam wordt de SSID van het netwerk genoemd. Draadloze cliënten verbinden zich met de draadloze toegangspunten.

31.3.3.1. FreeBSD cliënten

31.3.3.1.1. Hoe toegangspunten te vinden

Voor het scannen van netwerken wordt het commando ifconfig gebruikt. Het kan even duren voordat dit verzoek is afgehandeld aangezien het systeem op elke beschikbare draadloze frequentie naar toegangspunten moet zoeken. Alleen de super-gebruiker kan zo’n scan opzetten:

# ifconfig wlan0 create wlandev ath0

# ifconfig wlan0 up scan

SSID/MESH ID BSSID CHAN RATE S:N INT CAPS

dlinkap 00:13:46:49:41:76 11 54M -90:96 100 EPS WPA WME

freebsdap 00:11:95:c3:0d:ac 1 54M -83:96 100 EPS WPADe interface dient als up te worden gemarkeerd voordat het scannen begint. Voor verdere scans is het niet nodig om de interface als up te markeren. |

De uitvoer van een scanverzoek vermeld elk gevonden BSS/IBSS-netwerk. Naast de naam van het netwerk, SSID, staat het BSSID, wat het MAC-adres van het toegangspunt is. Het veld CAPS identificeert het type van elk netwerk en de mogelijkheden van de stations die daar werkzaam zijn:

| Capability Code | Betekenis |

|---|---|

| Uitgebreide dienstenverzameling (ESS). Geeft aan dat het station deel uitmaakt van een infrastructuurnetwerk (in tegenstelling tot een IBSS-/ ad-hoc-netwerk). |

| IBSS-/ad-hoc-netwerk. Geeft aan dat het station deel uitmaakt van een ad-hoc-netwerk (in tegenstelling tot een ESS-netwerk). |

| Privacy. Vertrouwelijkheid is vereist voor alle gegevensframes die binnen het BSS worden uitgewisseld. Dit betekent dat dit BSS eist dat het station cryptografische middelen als WEP, TKIP of AES-CCMP dient te gebruiken om de gegevensframes die met anderen worden uitgewisseld te versleutelen en te ontsleutelen. |

| Korte preambule. Geeft aan dat het netwerk korte preambules gebruikt (gedefinieerd in 802.11b Hoge Snelheid/DSSS PHY, korte preambule gebruikt een 56-bits synchronisatieveld in tegenstelling tot een 128-bits dat bij lange preambules wordt gebruikt). |

| Korte slottijd. Geeft aan dat het 802.11g-netwerk een korte slottijd gebruikt omdat er geen verouderde (802.11b) stations aanwezig zijn. |

Het is ook mogelijk om de huidige lijst van bekende netwerken weer te geven met:

# ifconfig scan0 list scanDeze informatie kan automatisch bijgewerkt worden door de adapter of handmatig met een scan verzoek. Oude gegevens worden automatisch uit de cache verwijderd, dus kan deze lijst na verloop van tijd korter worden tenzij er meer scanverzoeken gedaan worden.

31.3.3.1.2. Basisinstellingen

Deze sectie geeft een eenvoudig voorbeeld hoe de draadloze netwerkadapter in FreeBSD zonder encryptie aan de praat te krijgen. Nadat deze concepten bekend zijn, wordt het sterk aangeraden om WPA te gebruiken om de draadloze netwerken op te zetten.

Er zijn drie basisstappen om een draadloos netwerk in te stellen: een toegangspunt kiezen, het station authenticeren, en een IP-adres instellen. De volgende secties behandelen elk een stap.

31.3.3.1.2.1. Een toegangspunt kiezen

In de meeste gevallen is het voldoende om het systeem een toegangspunt gebaseerd op de ingebouwde heuristieken te laten kiezen. Dit is het standaardgedrag wanneer een interface als up wordt gemarkeerd of als een interface wordt ingesteld door het te noemen in /etc/rc.conf, bijvoorbeeld:

wlans_ath0="wlan0" ifconfig_wlan0="DHCP"

Indien er meerdere toegangspunten zijn en het gewenst is om een specifieke te kiezen, kan dit met het SSID:

wlans_ath0="wlan0" ifconfig_wlan0="ssid uw_ssid_hier DHCP"

In een omgeving waar meerdere toegangspunten hetzelfde SSID hebben (vaak gedaan om roamen eenvoudiger te maken) kan het nodig zijn om met één specifiek apparaat te associëren. In dit geval kan ook het BSSID van het toegangspunt gespecificeerd worden (het SSID kan ook weggelaten worden):

wlans_ath0="wlan0" ifconfig_wlan0="ssid uw_ssid_hier bssid xx:xx:xx:xx:xx:xx DHCP

Er zijn andere manieren om de keuze van een toegangspunt te beperken zoals het beperken van het aantal frequenties waarop het systeem scant. Dit kan handig zijn bij multi-band-netwerkkaarten aangezien het scannen van alle mogelijke kanalen tijdrovend kan zijn. Om de werking tot een specifieke band te beperken kan de parameter mode gebruikt worden; bijvoorbeeld:

wlans_ath0="wlan0" ifconfig_wlan0="mode 11g ssid uw_ssid_hier DHCP"

zal de kaart forceren om te werken in 802.11g welke alleen voor 2,4GHz frequenties is gedefinieerd dus de 5GHz kanalen blijven buiten beschouwing. Andere manieren om dit te doen zijn de parameter channel, om bewerkingen op één specifieke frequentie vast te zetten, en de parameter chanlist, om een lijst van te scannen kanalen te specificeren. Meer informatie over deze parameters kan in de hulppagina ifconfig(8) gevonden worden.

31.3.3.1.2.2. Authenticatie

Nadat er een toegangspunt is gekozen moet het station zich authenticeren voordat het gegevens kan versturen. Authenticatie kan op verschillende manieren gebeuren. Het meest gebruikte schema wordt open authenticatie genoemd en staat doe dat elk station aan het netwerk deelneemt en communiceert. Deze manier van authenticatie dient gebruikt te worden voor testdoeleinden tijdens het voor de eerste keer opzetten van een draadloos netwerk. Andere schema’s vereisen dat cryptografische overeenkomsten voltooid worden voordat gegevensverkeer kan stromen; ofwel door vooraf gedeelde sleutels of geheimen te gebruiken, of door complexere schema’s te gebruiken welke achterliggende diensten zoals RADIUS betrekken. De meeste gebruikers zullen open authenticatie gebruiken welke de standaardinstelling is. De dan meest voorkomende opstelling is WPA-PSK, ook bekend als WPA Personal, welke hieronder beschreven is.

Indien er een Apple® AirPort® Extreme basisstation als toegangspunt wordt gebruikt kan het nodig zijn om gedeelde-sleutel-authenticatie samen met een WEP-sleutel in te stellen. Dit kan gedaan worden in het bestand /etc/rc.conf of door het programma wpa_supplicant(8) te gebruiken. Indien er een enkel AirPort® basisstation wordt gebruikt kan de toegang met zoiets als het volgende worden ingesteld: wlans_ath0="wlan0" ifconfig_wlan0="authmode shared wepmode on weptxkey 1 wepkey 01234567 DHCP" Over het algemeen dient authenticatie via gedeelde sleutels worden voorkomen omdat het materiaal van de WEP-sleutel op een zeer afgedwongen manier gebruikt wordt wat het zelfs gemakkelijker maakt om de sleutel te kraken. Indien WEP gebruikt moet worden (bijvoorbeeld voor compatibiliteit met verouderde apparaten) is het beter om WEP met |

31.3.3.1.2.3. Een IP-adres verkrijgen met DHCP

Nadat het toegangspunt is gekozen en de parameters voor de authenticatie zijn ingesteld, dient er een IP-adres ter communicatie verkregen worden. In de meeste gevallen wordt het draadloze IP-adres verkregen via DHCP. Om dat te bereiken, dient /etc/rc.conf bewerkt te worden en DHCP aan de instellingen voor het apparaat toegevoegd te worden zoals in de verschillende bovenstaande voorbeelden is laten zien:

wlans_ath0="wlan0" ifconfig_wlan0="DHCP"

Op dit moment kan de draadloze interface geactiveerd worden:

# service netif startWanneer de interface draait, kan ifconfig gebruikt worden om de status van de interface ath0 te zien:

# ifconfig wlan0

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> mtu 1500

ether 00:11:95:d5:43:62

inet 192.168.1.00 netmask 0xffffff00 broadcast 192.168.1.255

media: IEEE 802.11 Wireless Ethernet OFDM/54Mbps mode 11g

status: associated

ssid dlinkap channel 11 (2462 Mhz 11g) bssid 00:13:46:49:41:76

country US ecm authmode OPEN privacy OFF txpower 21.5 bmiss 7

scanvalid 60 bgscan bgscanintvl 300 bgscanidle 250 roam:rssi 7

roam:rate 5 protmode CTS wme burstHet status: associated betekent dat er verbinding is met een draadloos netwerk (in dit geval met het netwerk dlinkap). Het gedeelte bssid 00:13:46:49:41:76 is het MAC-adres van het toegangspunt; de gedeelte met authmode vertelt dat de communicatie niet versleuteld is.

31.3.3.1.2.4. Statisch IP-adres

In het geval dat het niet mogelijk is om een IP-adres van een DHCP-server te krijgen, kan er een vast IP-adres worden ingesteld. Vervang het sleutelwoord DHCP van hierboven met de adresinformatie. Zorg ervoor dat de andere parameters voor het selecteren van een toegangspunt behouden blijven:

wlans_ath0="wlan0" ifconfig_wlan0="inet 192.168.1.100 netmask 255.255.255.0 ssid uw_ssid_hier"

31.3.3.1.3. WPA

WPA (Wi-Fi Protected Access) is een beveiligingsprotocol dat samen met 802.11-netwerken wordt gebruikt om het gebrek aan degelijke authenticatie en de zwakte van WEP te benadrukken. WPA verbetert het 802.1X-authenticatieprotocol en gebruikt een sleutel gekozen uit meerdere in plaats van WEP voor gegevensintegriteit. De enige sleutel welke WPA vereist is TKIP (Temporary Key Integrity Protocol). TKIP is een sleutel dat de basis-RC4-sleutel welke door WEP wordt gebruikt uitbreidt door integriteitscontroles, knoeidetectie, en maatregelen om op elke gedetecteerde inbraak te reageren toe te voegen. TKIP is ontworpen om op verouderde hardware met enkel wijzigingen in software te draaien; het representeert een compromis dat de veiligheid verbetert maar nog steeds niet geheel immuun is tegen aanvallen. WPA specificeert ook de sleutel AES-CCMP als een alternatief voor TKIP welke te verkiezen is indien mogelijk; voor deze specificatie wordt gewoonlijk de term WPA2 (of RSN) gebruikt.

WPA definieert protocollen voor authenticatie en versleuteling. Authenticatie gebeurt het meeste door één van deze twee technieken te gebruiken: door 802.1X en een achterliggende authenticatiedienst zoals RADIUS, of door een minimale overeenkomst tussen het station en het toegangspunt door een van te voren gedeeld geheim te gebruiken. Het eerste wordt vaak WPA Enterprise genoemd en het laatste staat bekend als WPA Personal. Aangezien de meeste mensen geen achterliggende RADIUS-server voor hun draadloos netwerk zullen opzetten, is WPA-PSK veruit de meest gebruikte configuratie voor WPA.

Het beheer van de draadloze verbinding en de authenticatie (sleutelonderhandeling of authenticatie met een server) gebeurt met het gereedschap wpa_supplicant(8). Dit programma vereist dat er een instellingenbestand, /etc/wpa_supplicant.conf, draait. Meer informatie over dit bestand kan in de hulppagina wpa_supplicant.conf(5) worden gevonden.

31.3.3.1.3.1. WPA-PSK

WPA-PSK, ook bekend als WPA-Personal, is gebaseerd op een vooraf gedeelde sleutel (PSK) gegenereerd vanuit een gegeven wachtwoord die gebruikt zal worden als de hoofdsleutel in het draadloze netwerk. Dit betekent dat alle draadloze gebruikers dezelfde sleutel zullen delen. WPA-PSK is bedoeld voor kleine netwerken waar het gebruik van een authenticatieserver niet mogelijk of gewenst is.

Gebruik altijd sterke wachtwoorden welke voldoende lang zijn en opgebouwd zijn uit een grote tekenverzameling zodat ze niet gemakkelijk worden geraden of aangevallen. |

De eerste stap is het instellen van het bestand /etc/wpa_supplicant.conf met het SSID en de vooraf gedeelde sleutel van het netwerk:

network={

ssid="freebsdap"

psk="freebsdmall"

}Daarna zal in /etc/rc.conf worden aangegeven dat de draadloze configuratie met WPA zal gebeuren en dat het IP-adres met DHCP zal worden verkregen:

wlans_ath0="wlan0" ifconfig_wlan0="WPA DHCP"

Hierna kan de interface geactiveerd worden:

# service netif start

Starting wpa_supplicant.

DHCPDISCOVER on wlan0 to 255.255.255.255 port 67 interval 5

DHCPDISCOVER on wlan0 to 255.255.255.255 port 67 interval 6

DHCPOFFER from 192.168.0.1

DHCPREQUEST on wlan0 to 255.255.255.255 port 67

DHCPACK from 192.168.0.1

bound to 192.168.0.254 -- renewal in 300 seconds.

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> mtu 1500

ether 00:11:95:d5:43:62

inet 192.168.0.254 netmask 0xffffff00 broadcast 192.168.0.255

media: IEEE 802.11 Wireless Ethernet OFDM/36Mbps mode 11g

status: associated

ssid freebsdap channel 1 (2412 Mhz 11g) bssid 00:11:95:c3:0d:ac

country US ecm authmode WPA2/802.11i privacy ON deftxkey UNDEF

AES-CCM 3:128-bit txpower 21.5 bmiss 7 scanvalid 450 bgscan

bgscanintvl 300 bgscanidle 250 roam:rssi 7 roam:rate 5 protmode CTS

wme burst roaming MANUALOok kan gepoogd worden dit handmatig in te stellen door hetzelfde /etc/wpa_supplicant.conf als hierboven te gebruiken, en dit te draaien:

# wpa_supplicant -i wlan0 -c /etc/wpa_supplicant.conf

Trying to associate with 00:11:95:c3:0d:ac (SSID='freebsdap' freq=2412 MHz)

Associated with 00:11:95:c3:0d:ac

WPA: Key negotiation completed with 00:11:95:c3:0d:ac [PTK=CCMP GTK=CCMP]

CTRL-EVENT-CONNECTED - Connection to 00:11:95:c3:0d:ac completed (auth) [id=0 idstr=]De volgende stap is het lanceren van het commando dhclient om een IP-adres van de DHCP-server te krijgen:

# dhclient wlan0

DHCPREQUEST on wlan0 to 255.255.255.255 port 67

DHCPACK from 192.168.0.1

bound to 192.168.0.254 -- renewal in 300 seconds.

# ifconfig wlan0

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> mtu 1500

ether 00:11:95:d5:43:62

inet 192.168.0.254 netmask 0xffffff00 broadcast 192.168.0.255

media: IEEE 802.11 Wireless Ethernet OFDM/36Mbps mode 11g

status: associated

ssid freebsdap channel 1 (2412 Mhz 11g) bssid 00:11:95:c3:0d:ac

country US ecm authmode WPA2/802.11i privacy ON defxkey UNDEF

AES-CCM 3:128-bit txpower 21.5 bmiss 7 scanvalid 450 bgscan

bgscanintvl 300 bgscanidle 250 roam:rssi 7 roam:rate 5 protmode CTS

wme burst roaming MANUAL/etc/rc.conf heeft een regel |

Als DHCP niet mogelijk of gewenst is, kan een statisch IP-adres worden ingesteld nadat wpa_supplicant het station heeft geauthenticeerd:

# ifconfig wlan0 inet 192.168.0.100 netmask 255.255.255.0

# ifconfig wlan0

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> mtu 1500

ether 00:11:95:d5:43:62

inet 192.168.0.100 netmask 0xffffff00 broadcast 192.168.0.255

media: IEEE 802.11 Wireless Ethernet OFDM/36Mbps mode 11g

status: associated

ssid freebsdap channel 1 (2412 Mhz 11g) bssid 00:11:95:c3:0d:ac

country US ecm authmode WPA2/802.11i privacy ON deftxkey UNDEF

AES-CCM 3:128-bit txpower 21.5 bmiss 7 scanvalid 450 bgscan

bgscanintvl 300 bgscanidle 250 roam:rssi 7 roam:rate 5 protmode CTS

wme burst roaming MANUALIndien DHCP niet wordt gebruikt, dienen ook de standaard gateway en de naamserver handmatig ingesteld te worden:

# route add default uw_standaard_router

# echo "nameserver uw_DNS_server" >> /etc/resolv.conf31.3.3.1.3.2. WPA met EAP-TLS

De tweede manier om WPA te gebruiken is met een achterliggende 802.1X-authenticatieserver. In dit geval wordt het WPA-Enterprise genoemd om het verschil met het minder veilige WPA-Personal met de vooraf gedeelde sleutel aan te duiden. Authenticatie is in WPA-Enterprise gebaseerd op EAP (Extensible Authentication Protocol).

EAP wordt niet met een encryptiemethode geleverd. In plaats daarvan was het besloten om EAP in een versleutelde tunnel te omsluiten. Er bestaan vele EAP-authenticatiemethodes, de meest voorkomende zijn EAP-TLS, EAP-TTLS, en EAP-PEAP.

EAP-TLS (EAP met Transport Layer Security) is een zeer goed ondersteund authenticatieprotocol in de draadloze wereld aangezien het de eerste EAP-methode was die gecertificeerd werd door de Wi-Fi alliantie. EAP-TLS vereist dat er drie certificaten draaien: het CA-certificaat (geïnstalleerd op alle machines), het servercertificaat voor de authenticatieserver, en een cliëntcertificaat voor elke draadloze cliënt. Bij deze EAP-methode authenticeren zowel de authenticatieserver als de draadloze cliënt elkaar door hun respectievelijke certificaten te laten zien, en ze controleren dat deze certificaten zijn getekend door de certificatenauthoriteit (CA) van de organisatie.

Zoals voorheen gebeurt het instellen via /etc/wpa_supplicant.conf:

network={

ssid="freebsdap" (1)

proto=RSN (2)

key_mgmt=WPA-EAP (3)

eap=TLS (4)

identity="loader" (5)

ca_cert="/etc/certs/cacert.pem" (6)

client_cert="/etc/certs/clientcert.pem" (7)

private_key="/etc/certs/clientkey.pem" (8)

private_key_passwd="freebsdmallclient" (9)

}| 1 | Dit veld geeft de naam van het netwerk (SSID) aan. |

| 2 | Hier wordt het RSN (IEEE® 802.11i) protocol gebruikt, ofwel WPA2. |

| 3 | De regel key_mgmt verwijst naar het gebruikte sleutelbeheerprotocol. In dit geval is het WPA dat EAP-authenticatie gebruikt: WPA-EAP. |

| 4 | In dit veld wordt de EAP-methode voor de verbinding genoemd. |

| 5 | Het veld identity bevat de identiteitsstring voor EAP. |

| 6 | Het veld ca_cert geeft de padnaam van het CA-certificaatbestand aan. Dit bestand is nodig om het servercertificaat te controleren. |

| 7 | De regel client_cert geeft de padnaam van het cliëntcertificaatbestand aan. Dit certificaat is uniek voor elke draadloze cliënt van het netwerk. |

| 8 | Het veld private_key is de padnaam naar het bestand dat de privésleutel van het cliëntcertificaat bevat. |

| 9 | Het veld private_key_passwd bevat het wachtwoord voor de privésleutel. |

Voeg vervolgens de volgende regels toe aan /etc/rc.conf:

wlans_ath0="wlan0" ifconfig_wlan0="WPA DHCP"

De volgende stap is het activeren van de interface:

# service netif start

Starting wpa_supplicant.

DHCPREQUEST on wlan0 to 255.255.255.255 port 67

DHCPREQUEST on wlan0 to 255.255.255.255 port 67

DHCPACK from 192.168.0.20

bound to 192.168.0.254 -- renewal in 300 seconds.

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> mtu 1500

ether 00:11:95:d5:43:62

inet 192.168.0.254 netmask 0xffffff00 broadcast 192.168.0.255

media: IEEE 802.11 Wireless Ethernet DS/11Mbps mode 11g

status: associated

ssid freebsdap channel 1 (2412 Mhz 11g) bssid 00:11:95:c3:0d:ac

country US ecm authmode WPA/802.11i privacy ON deftxkey UNDEF

AES-CCM 3:128-bit txpower 21.5 bmiss 7 scanvalid 450 bgscan

bgscanintvl 300 bgscanidle 250 roam:rssi 7 roam:rate 5 protmode CTS

wme burst roaming MANUALZoals eerder is laten zien, is het ook mogelijk om de interface handmatig te activeren met zowel de commando’s wpa_supplicant en ifconfig.

31.3.3.1.3.3. WPA met EAP-TTLS

Bij EAP-TLS hebben zowel de authenticatieserver als de cliënt een certificaat nodig, met EAP-TTLS (EAP-Tunneled Transport Layer Security) is een cliëntcertificaat optioneel. Deze methode komt in de buurt van wat sommige beveiligde websites doen, waar de webserver een veilige SSL-tunnel kan aanmaken zelfs als de bezoekers geen certificaten aan de cliëntkant hebben. EAP-TTLS zal de versleutelde TLS-tunnel gebruiken voor het veilig transporteren van de authenticatiegegevens.

De instellingen worden gedaan via het bestand /etc/wpa_supplicant.conf:

network={

ssid="freebsdap"

proto=RSN

key_mgmt=WPA-EAP

eap=TTLS (1)

identity="test" (2)

password="test" (3)

ca_cert="/etc/certs/cacert.pem" (4)

phase2="auth=MD5" (5)

}| 1 | Dit veld noemt de EAP-methode voor de verbinding. |

| 2 | Het veld identity bevat de identiteitsstring voor EAP-authenticatie binnen de versleutelde TLS-tunnel. |

| 3 | Het veld password bevat het wachtwoord voor de EAP-authenticatie. |

| 4 | Het veld ca_cert wijst naar de padnaam van het CA-certificaatbestand. Dit bestand is nodig om het servercertificaat te controleren. |

| 5 | Dit veld noemt de gebruikte authenticatiemethode in de versleutelde TLS-tunnel. In dit geval is EAP met MD5-Challenge gebruikt. De "binnenste authenticatie"-fase wordt vaak "phase2" genoemd. |

Ook dienen de volgende regels toegevoegd te worden aan /etc/rc.conf:

wlans_ath0="wlan0" ifconfig_ath0="WPA DHCP"

De volgende stap is het activeren van de interface:

# service netif start

Starting wpa_supplicant.

DHCPREQUEST on wlan0 to 255.255.255.255 port 67 interval 7

DHCPREQUEST on wlan0 to 255.255.255.255 port 67 interval 15

DHCPREQUEST on wlan0 to 255.255.255.255 port 67 interval 21

DHCPACK from 192.168.0.20

bound to 192.168.0.254 -- renewal in 300 seconds.

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> mtu 1500

ether 00:11:95:d5:43:62

inet 192.168.0.254 netmask 0xffffff00 broadcast 192.168.0.255

media: IEEE 802.11 Wireless Ethernet autoselect DS/11Mbps mode 11g

status: associated

ssid freebsdap channel 1 (2412 Mhz) bssid 00:11:95:c3:0d:ac

country US ecm authmode WPA2/802.11i privacy ON deftxkey UNDEF

AES-CCM 3:128-bit txpower 21.5 bmiss 7 scanvalid 450 bgscan

bgscanintvl 300 bgscanidle 250 roam:rssi 7 roam:rate 5 protmode CTS

wme burst roaming MANUAL31.3.3.1.3.4. WPA met EAP-PEAP

PEAPv0/EAP-MSCHAPv2 is de meest gebruikelijke PEAP-methode. In de rest van dit document wordt de term PEAP gebruikt om naar die methode te verwijzen. |

PEAP (Beveiligd EAP) is ontworpen als een alternatief voor EAP-TTLS, en is de meest gebruikte EAP-standaard na EAP-TLS. Met andere woorden, als u een netwerk met verschillende besturingssystemen heeft, zou PEAP de meest ondersteunde standaard moeten zijn na EAP-TLS.

PEAP is soortgelijk aan EAP-TTLS: het gebruikt een server-side certificaat om de cliënten te authenticeren door een beveiligde TLS-tunnel tussen de cliënt en de authenticatieserver aan te maken, welke de uitwisseling van de authenticatie-informatie beschermt. Vanuit een beveiligingsoogpunt gezien is het verschil tussen EAP-TTLS en PEAP dat PEAP-authenticatie de gebruikersnaam onversleuteld uitzendt, alleen het wachtwoord wordt in de beveiligde TLS-tunnel verzonden. EAP-TTLS gebruikt de TLS-tunnel voor zowel de gebruikersnaam als het wachtwoord.

Het bestand /etc/wpa_supplicant.conf dient gewijzigd te worden om de EAP-PEAP-gerelateerde instellingen toe te voegen:

network={

ssid="freebsdap"

proto=RSN

key_mgmt=WPA-EAP

eap=PEAP (1)

identity="test" (2)

password="test" (3)

ca_cert="/etc/certs/cacert.pem" (4)

phase1="peaplabel=0" (5)

phase2="auth=MSCHAPV2" (6)

}| 1 | Dit veld noemt de EAP-methode voor de verbinding. |

| 2 | Het veld identity bevat de identiteitsstring voor EAP-authenticatie binnen de versleutelde TLS-tunnel. |

| 3 | Het veld password bevat het wachtwoord voor de EAP-authenticatie. |

| 4 | Het veld ca_cert wijst naar de padnaam van het CA-certificaatbestand. Dit bestand is nodig om het servercertificaat te controleren. |

| 5 | Dit veld bevat de parameters voor de eerste fase van authenticatie (de TLS-tunnel). Afhankelijk van de gebruikte authenticatieserver moet er een specifiek label voor authenticatie worden opgegeven. In de meeste gevallen zal het label "client EAP encryption" zijn welke ingesteld is door peaplabel=0 te gebruiken. Meer informatie kan in de hulppagina wpa_supplicant.conf(5) gevonden worden. |

| 6 | Dit veld noemt het authenticatieprotocol dat in de versleutelde TLS-tunnel gebruikt wordt. In het geval van PEAP is dit auth=MSCHAPV2. |

Het volgende dient te worden toegevoegd aan /etc/rc.conf:

wlans_ath0="wlan0" ifconfig_wlan0="WPA DHCP"

Hierna kan de interface worden geactiveerd:

# service netif start

Starting wpa_supplicant.

DHCPREQUEST on wlan0 to 255.255.255.255 port 67 interval 7

DHCPREQUEST on wlan0 to 255.255.255.255 port 67 interval 15

DHCPREQUEST on wlan0 to 255.255.255.255 port 67 interval 21

DHCPACK from 192.168.0.20

bound to 192.168.0.254 -- renewal in 300 seconds.

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> mtu 1500

ether 00:11:95:d5:43:62

inet 192.168.0.254 netmask 0xffffff00 broadcast 192.168.0.255

media: IEEE 802.11 Wireless Ethernet autoselect DS/11Mbps mode 11g

status: associated

ssid freebsdap channel 1 (2412 Mhz) bssid 00:11:95:c3:0d:ac

country US ecm authmode WPA2/802.11i privacy ON deftxkey UNDEF

AES-CCM 3:128-bit txpower 21.5 bmiss 7 scanvalid 450 bgscan

bgscanintvl 300 bgscanidle 250 roam:rssi 7 roam:rate 5 protmode CTS

wme burst roaming MANUAL31.3.3.1.4. WEP

WEP (Wired Equivalent Privacy) maakt deel uit van de oorspronkelijke 802.11 standaard. Er is geen authenticatiemechanisme, slechts een zwakke vorm van toegangscontrole, en het is gemakkelijk te kraken.

WEP kan worden opgezet met ifconfig:

# ifconfig wlan0 create wlandev ath0

# ifconfig wlan0 inet 192.168.1.100 netmask 255.255.255.0 \

ssid mijn_net wepmode on weptxkey 3 wepkey 3:0x3456789012De

weptxkeygeeft aan welke WEP-sleutel zal worden gebruikt tijdens het verzenden. Hier wordt de derde sleutel gebruikt. Dit dient overeen te komen met de instelling in het toegangspunt. Probeer, indien onbekend is welke sleutel door het toegangspunt wordt gebruikt,1(i.e., de eerste sleutel) voor deze waarde te gebruiken.De

wepkeyselecteert één van de WEP-sleutels in. Het dient in het formaat index:sleutel te zijn. Sleutel1wordt als standaard gebruikt; de index hoeft alleen ingesteld te worden als we een andere dan de eerste sleutel gebruiken.De

0x3456789012dient vervangen te worden door de sleutel die ingesteld is voor gebruik met het toegangspunt.

Het wordt aangeraden om de hulppagina ifconfig(8) te lezen voor verdere informatie.

De faciliteit wpa_supplicant kan ook gebruikt worden om de draadloze interface in te stellen voor WEP. Het bovenstaande voorbeeld kan worden ingesteld door de volgende regels toe te voegen aan /etc/wpa_supplicant.conf:

network={

ssid="mijn_net"

key_mgmt=NONE

wep_key3=3456789012

wep_tx_keyidx=3

}Daarna:

# wpa_supplicant -i wlan0 -c /etc/wpa_supplicant.conf

Trying to associate with 00:13:46:49:41:76 (SSID='dlinkap' freq=2437 MHz)

Associated with 00:13:46:49:41:7631.3.4. Ad-hoc-modus

IBSS-modus, ook ad-hoc-modus genoemd, is ontworpen voor point-to-point-verbindingen. Om bijvoorbeeld een ad-hoc-netwerk tussen de machine A en de machine B op te zetten, is het slechts nodig om twee IP-adressen en een SSID te kiezen.

Op machine A:

# ifconfig wlan0 create wlandev ath0 wlanmode adhoc

# ifconfig wlan0 inet 192.168.0.1 netmask 255.255.255.0 ssid freebsdap

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> metric 0 mtu 1500

ether 00:11:95:c3:0d:ac

inet 192.168.0.1 netmask 0xffffff00 broadcast 192.168.0.255

media: IEEE 802.11 Wireless Ethernet autoselect mode 11g <adhoc>

status: running

ssid freebsdap channel 2 (2417 Mhz 11g) bssid 02:11:95:c3:0d:ac

country US ecm authmode OPEN privacy OFF txpower 21.5 scanvalid 60

protmode CTS wme burstDe parameter adhoc geeft aan dat de interface in de IBSS-modus draait.

Op B zal het mogelijk moeten zijn om A te detecteren:

# ifconfig wlan0 create wlandev ath0 wlanmode adhoc

# ifconfig wlan0 up scan

SSID/MESH ID BSSID CHAN RATE S:N INT CAPS

reebsdap 02:11:95:c3:0d:ac 2 54M -64:-96 100 IS WMEDe I in de uitvoer bevestigt dat machine A in ad-hoc-modus verkeert. Het is slechts nodig om B met een ander IP-adres in te stellen:

# ifconfig wlan0 inet 192.168.0.2 netmask 255.255.255.0 ssid freebsdap

# ifconfig wlan0 ssid freebsdap mediaopt adhoc inet 192.168.0.2 netmask 255.255.255.0

# ifconfig wlan0

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> metric 0 mtu 1500

ether 00:11:95:d5:43:62

inet 192.168.0.2 netmask 0xffffff00 broadcast 192.168.0.255

media: IEEE 802.11 Wireless Ethernet autoselect mode 11g <adhoc>

status: running

ssid freebsdap channel 2 (2417 Mhz 11g) bssid 02:11:95:c3:0d:ac

country US ecm authmode OPEN privacy OFF txpower 21.5 scanvalid 60

protmode CTS wme burstZowel A als B zijn nu klaar om informatie uit te wisselen.

31.3.5. FreeBSD Host Toegangspunten

FreeBSD kan als toegangspunt (AP) functioneren wat de noodzaak om een hardwarematig AP te kopen of een ad-hoc-netwerk te draaien wegneemt. Dit kan bijzonder nuttig zijn indien de FreeBSD-machine als gateway naar een ander netwerk (bijvoorbeeld het Internet) functioneert.

31.3.5.1. Basisinstellingen

Voordat de FreeBSD-machine als een AP wordt ingesteld, dient de kernel te worden ingesteld met de juiste ondersteuning voor draadloos netwerken voor de draadloze kaart. Ook dient er ondersteuning voor de te gebruiken beveiligingsprotocollen te worden toegevoegd. Meer details staan in Basisinstallatie.

Momenteel staan de NDIS-stuurprogrammawrapper en de stuurprogramma’s van Windows® het werken als AP niet toe. Alleen originele draadloze FreeBSD-stuurprogramma’s ondersteunen AP-modus. |

Wanneer de ondersteuning voor draadloos netwerken is geladen, kan gecontroleerd worden of het draadloze apparaat de hostgebaseerde toegangspuntmodus ondersteunt (ook bekend als hostap-modus):

# ifconfig wlan0 create wlandev ath0

# ifconfig wlan0 list caps

drivercaps=6f85edc1<STA,FF,TURBOP,IBSS,HOSTAP,AHDEMO,TXPMGT,SHSLOT,SHPREAMBLE,MONITOR,MBSS,WPA1,WPA2,BURST,WME,WDS,BGSCAN,TXFRAG>

cryptocaps=1f<WEP,TKIP,AES,AES_CCM,TKIPMIC>Deze uitvoer geeft de mogelijkheden van de kaart weer, het woord HOSTAP bevestigt dat deze draadloze kaart als toegangspunt kan functioneren. Ook worden verschillende ondersteunde versleutelmethoden genoemd: WEP, TKIP, AES, enzovoorts. Deze informatie is belangrijk om te weten welke beveiligingsprotocollen gebruikt kunnen worden op het toegangspunt.

Het draadloze apparaat kan enkel in hostap-modus worden gezet tijdens het creeëren van het netwerk pseudo-device dus een vooraf aangemaakt apparaat moet eerst verwijderd worden:

# ifconfig wlan0 destroywaarna deze opnieuw aangemaakt kan worden met de juiste parameters:

# ifconfig wlan0 create wlandev ath0 wlanmode hostap

# ifconfig wlan0 inet 192.168.0.1 netmask 255.255.255.0 ssid freebsdap mode 11g channel 1Gebruik nogmaals ifconfig om de status van de interface wlan0 te zien:

# ifconfig wlan0

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> metric 0 mtu 1500

ether 00:11:95:c3:0d:ac

inet 192.168.0.1 netmask 0xffffff00 broadcast 192.168.0.255

status: running

ssid freebsdap channel 1 (2412 Mhz 11g) bssid 00:11:95:c3:0d:ac

country US ecm authmode OPEN privacy OFF txpower 21.5 scanvalid 60

protmode CTS wme burst dtimperiod 1 -dfsDe parameter hostap geeft aan dat de interface in hostgebaseerde toegangspuntmodus draait.

Het instellen van de interface kan automatisch tijdens het opstarten gedaan worden door de volgende regels aan /etc/rc.conf toe te voegen:

wlans_ath0="wlan0" create_args_wlan0="wlanmode hostap" ifconfig_wlan0="inet 192.168.0.1 netmask 255.255.255.0 ssid freebsdap mode 11g channel 1"

31.3.5.2. Hostgebaseerde toegangspunt zonder authenticatie of versleuteling

Hoewel het niet aangeraden wordt om een AP zonder enige vorm van authenticatie of encryptie te draaien, is dit een eenvoudige manier om te controleren of het AP werkt. Deze configuratie is ook belangrijk voor het debuggen van problemen met cliënten.

Nadat het AP is ingesteld als eerder is laten zien, is het mogelijk om van een andere draadloze machine een scan te beginnen om het AP te vinden:

# ifconfig wlan0 create wlandev ath0

# ifconfig wlan0 up scan

SSID/MESH ID BSSID CHAN RATE S:N INT CAPS

freebsdap 00:11:95:c3:0d:ac 1 54M -66:-96 100 ES WMEDe cliëntmachine heeft het AP gevonden en kan ermee geassocieerd worden:

# ifconfig ath0 ssid freebsdap inet 192.168.0.2 netmask 255.255.255.0

ifconfig wlan0

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> metric 0 mtu 1500

ether 00:11:95:d5:43:62

inet 192.168.0.2 netmask 0xffffff00 broadcast 192.168.0.255

media: IEEE 802.11 Wireless Ethernet OFDM/54Mbps mode 11g

status: associated

ssid freebsdap channel 1 (2412 Mhz 11g) bssid 00:11:95:c3:0d:ac

country US ecm authmode OPEN privacy OFF txpower 21.5 bmiss 7

scanvalid 60 bgscan bgscanintvl 300 bgscanidle 250 roam:rssi 7

roam:rate 5 protmode CTS wme burst31.3.5.3. WPA hostgebaseerde toegangspunt

Deze sectie zal zich richten op opzetten van een FreeBSD toegangspunt dat het beveiligingsprotocol WPA gebruikt. Meer details over WPA en het instellen van op WPA gebaseerde draadloze cliënten kan gevonden worden in WPA.

De daemon hostapd wordt gebruikt om cliëntauthenticatie en sleutelbeheer op het toegangspunt met WPA af te handelen.

In het volgende zullen alle instellingsbewerkingen worden uitgevoerd op de FreeBSD-machine die als AP dienst doet. Wanneer het AP correct werkt, zou hostapd automatisch tijdens het opstarten aangezet moeten worden met de volgende regel in /etc/rc.conf:

hostapd_enable="YES"

Zorg ervoor dat voordat geprobeerd wordt om hostapd in te stellen, de basisinstellingen die in Basisinstellingen zijn geïntroduceerd zijn uitgevoerd.

31.3.5.3.1. WPA-PSK

WPA-PSK is bedoeld voor kleine netwerken waar het gebruik van een achterliggende authenticatieserver niet mogelijk of gewenst is.

Het instellen wordt gedaan in het bestand /etc/hostapd.conf:

interface=wlan0 (1) debug=1 (2) ctrl_interface=/var/run/hostapd (3) ctrl_interface_group=wheel (4) ssid=freebsdap (5) wpa=1 (6) wpa_passphrase=freebsdmall (7) wpa_key_mgmt=WPA-PSK (8) wpa_pairwise=CCMP TKIP (9)

| 1 | Dit veld geeft aan welke draadloze interface voor het toegangspunt wordt gebruikt. |

| 2 | Dit veld stelt het verbositeitsniveau in dat tijdens het draaien van hostapd wordt gebruikt. Een waarde van 1 vertegenwoordigt het minimale niveau. |

| 3 | Het veld ctrl_interface geeft de padnaam van de door hostapd gebruikte map om de domeinsocketbestanden voor communicatie met externe programma’s zoals hostapd_cli(8) in op te slaan. Hier wordt de standaardwaarde gebruikt. |

| 4 | De regel ctrl_interface_group stelt de groep in (hier is het de groep wheel) die toegang heeft tot de controle interfacebestanden. |

| 5 | Het veld wpa maakt WPA mogelijk en specificeert welk WPA-authenticatieprotocol nodig zal zijn. De waarde 1 stelt het AP in op WPA-PSK. |

| 6 | Het veld wpa_passphrase bevat het ASCII-wachtwoord voor de WPA-authenticatie. |

| 7 | De regel wpa_key_mgmt verwijst naar het gebruikte sleutelbeheerprotocol. In dit geval is dat WPA-PSK. |

| 8 | Het veld wpa_pairwise geeft aan welke versleutelingsalgoritmes door het toegangspunt worden geaccepteerd. Hier worden zowel de versleuteling TKIP (WPA) en CCMP (WPA2) geaccepteerd. De versleuteling CCMP is een alternatief voor TKIP en wordt sterk aangeraden indien mogelijk; TKIP dient alleen gebruikt te worden voor stations die geen CCMP aankunnen. |

De volgende stap is het starten van hostapd:

# service hostapd forcestart# ifconfig wlan0

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> mtu 2290

inet 192.168.0.1 netmask 0xffffff00 broadcast 192.168.0.255dddd

inet6 fe80::211:95ff:fec3:dac%ath0 prefixlen 64 scopeid 0x4

ether 00:11:95:c3:0d:ac

media: IEEE 802.11 Wireless Ethernet autoselect mode 11g <hostap>

status: associated

ssid freebsdap channel 1 bssid 00:11:95:c3:0d:ac

authmode WPA2/802.11i privacy MIXED deftxkey 2 TKIP 2:128-bit txpowmax 36 protmode CTS dtimperiod 1 bintval 100Het toegangspunt draait nu, de cliënten kunnen er nu mee worden geassocieerd, zie WPA voor meer details. Het is mogelijk om de stations die met het AP geassocieerd zijn te zien door het commando ifconfig wlan0 list te gebruiken.

31.3.5.4. WEP hostgebaseerd toegangspunt

Het wordt niet aangeraden om WEP te gebruiken om een toegangspunt op te zetten aangezien er geen authenticatiemechanisme is en het gemakkelijk is te kraken. Sommige verouderde draadloze kaarten ondersteunen alleen WEP als een beveiligingsprotocol, met deze kaarten is het alleen mogelijk om een AP zonder authenticatie of encryptie of een AP dat het WEP-protocol gebruikt op te zetten.

Het draadloze apparaat kan nu in hostap-modus worden gezet en ingesteld worden met het juiste SSID en IP-adres:

# ifconfig wlan0 create wlandev ath0 wlanmode hostap

# ifconfig wlan0 inet 192.168.0.1 netmask 255.255.255.0 \

ssid freebsdap wepmode on weptxkey 3 wepkey 3:0x3456789012 mode 11gHet

weptxkeygeeft aan welke WEP-sleutel tijdens het zenden zal worden gebruikt. Hier wordt de derde sleutel gebruikt (merk op dat de nummering van de sleutels bij1begint). Deze parameter moet gespecificeerd worden om de gegevens daadwerkelijk te versleutelen.Het

wepkeygeeft aan dat de geselecteerde WEP-sleutel wordt ingesteld. Het dient in het formaat index:key te zijn, indien de index niet is gegeven, wordt sleutel1gebruikt. Dus indien een andere sleutel dan de eerste wordt gebruikt dient de index te worden ingesteld.

Weer wordt ifconfig gebruikt om de status van de interface wlan0 te zien:

# ifconfig wlan0

wlan0: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> metric 0 mtu 1500

ether 00:11:95:c3:0d:ac

inet 192.168.0.1 netmask 0xffffff00 broadcast 192.168.0.255

media: IEEE 802.11 Wireless Ethernet autoselect mode 11g <hostap>

status: running

ssid freebsdap channel 4 (2427 Mhz 11g) bssid 00:11:95:c3:0d:ac

country US ecm authmode OPEN privacy ON deftxkey 3 wepkey 3:40-bit

txpower 21.5 scanvalid 60 protmode CTS wme burst dtimperiod 1 -dfsVanaf een andere draadloze machine is het mogelijk om een scan te beginnen om het AP te vinden:

# ifconfig wlan0 create wlandev ath0

# ifconfig wlan0 up scan

SSID BSSID CHAN RATE S:N INT CAPS

freebsdap 00:11:95:c3:0d:ac 1 54M 22:1 100 EPSDe cliëntmachine heeft het toegangspunt gevonden en kan ermee geassocieerd worden door de juiste parameters (sleutel, enz.) te gebruiken, zie WEP voor meer details.

31.3.6. Zowel de bekabelde als de draadloze verbinding gebruiken

Een bekabelde verbinding biedt betere prestaties en betrouwbaarheid, terwijl een draadloze verbinding meer flexibiliteit en mobiliteit biedt; laptop-gebruikers zullen dit willen combineren en naadloos tussen de twee overschakelen.

In FreeBSD is het mogelijk om twee of meer netwerkinterfaces te combineren in een "failover"-opstelling, dit houdt in dat de meest geprefereerde en best beschikbare verbinding van een groep van netwerkinterfaces wordt gebruikt, en het besturingssysteem automatisch te laten overschakelen wanneer de status van de verbinding verandert.

Link-aggregatie en failover worden behandeld in Verbindingsaggregatie en failover, een voorbeeld voor het gebruik van zowel een bekabelde als een draadloze verbinding wordt gegeven in Failover-modus tussen bekabelde en draadloze interfaces.

31.3.7. Problemen verhelpen

Indien er problemen met het draadloos netwerk zijn, zijn er een aantal stappen die genomen kunnen worden om het probleem te helpen verhelpen.

Indien het toegangspunt niet vermeld wordt tijdens het scannen, controleer dan of het draadloze apparaat niet is ingesteld op een beperkt aantal kanalen.

Indien het niet mogelijk is om met een toegangspunt te associëren, controleer dan of de instellingen van het station overeenkomen met die van het toegangspunt. Dit omvat het authenticatieschema en de beveiligingsprotocollen. Versimpel de configuratie zoveel mogelijk. Indien een beveiligingsprotocol als WPA of WEP wordt gebruikt, stel het toegangspunt dan in voor open authenticatie en geen beveiliging en kijk of er verkeer door kan.

Wanneer er met het toegangspunt geassocieerd kan worden, stel dan een diagnose over alle beveiligingsinstellingen met eenvoudige gereedschappen zoals ping(8).

wpa_supplicantbiedt veel ondersteuning voor debuggen; probeer het handmatig te draaien met de optie-dden controleer de systeemlogs.Er zijn ook veel debug-gereedschappen op lagere niveaus. Het is mogelijk om debugberichten in de laag die het 802.11 protocol ondersteunt aan te zetten door het programma

wlandebugte gebruiken dat gevonden wordt in /usr/src/tools/tools/net80211. Bijvoorbeeld:# wlandebug -i ath0 +scan+auth+debug+assoc net.wlan.0.debug: 0 => 0xc80000<assoc,auth,scan>kan worden gebruikt om consoleberichten aan te zetten die te maken hebben met het scannen van toegangspunten en het uitvoeren van 802.11 handshakes die nodig zijn om communicatie te regelen.

Er worden ook veel nuttige statistieken door de 802.11 laag bijgehouden; het gereedschap

wlanstatsgeeft deze informatie weer. Deze statistieken zouden alle fouten die door de 802.11 laag zijn geïdentificeerd moeten identificeren. Let erop dat sommige fouten worden geïdentificeerd in de apparaatstuurprogramma’s die onder de 802.11 laag liggen zodat ze niet verschijnen. Voor het diagnosticeren van apparaatspecifieke problemen dient de documentatie van het stuurprogramma geraadpleegd te worden.

Indien de bovenstaande informatie niet helpt om het probleem te verhelderen, stuur dan een probleemrapport op inclusief de uitvoer van de bovenstaande gereedschappen.

31.4. Bluetooth

31.4.1. Introductie

Bluetooth is een draadloze technologie om persoonlijke netwerken aan te maken die in de vrije 2,4GHz-band werken binnen een straal van 10 meter. Deze netwerken worden gewoonlijk ad-hoc gevormd en bestaan uit draagbare apparaten zoals mobiele telefoons, handhelds en laptops. In tegenstelling tot die andere populaire draadloze techniek, Wi-Fi, biedt Bluetooth een hoger niveau van serviceprofielen, zoals FTP-achtige bestandsservers, pushing van bestanden, stemtransport, emulatie van seriële lijnen, en meer.

De Bluetooth stack is in FreeBSD geïmplementeerd door gebruik te maken van het Netgraph-raamwerk (zie netgraph(4)). Veel van de Bluetooth USB-dongles worden ondersteund door het stuurprogramma ng_ubt(4). Apparaten gebaseerd op de Broadcom BCM2033 chip worden ondersteund door de stuurprogramma’s ubtbcmfw(4) en ng_ubt(4). De 3Com Bluetooth PC Card 3CRWB60-A wordt ondersteund door het stuurprogramma ng_bt3c(4). Seriële en op UART gebaseerde Bluetooth-apparaten worden ondersteund via sio(4), ng_h4(4), en hcseriald(8). Deze sectie beschrijft het gebruik van de USB Bluetooth-dongle.

31.4.2. Het apparaat inprikken

Standaard zijn stuurprogramma’s voor Bluetooth-apparaten beschikbaar als kernelmodules. Voordat een apparaat wordt aangekoppeld, dient het stuurprogramma in de kernel geladen te worden:

# kldload ng_ubtIndien het Bluetooth-apparaat tijdens het opstarten van het systeem in het systeem aanwezig is, kan de module vanuit /boot/loader.conf geladen worden:

ng_ubt_load="YES"

Prik de USB-dongle in. Uitvoer vergelijkbaar aan de onderstaande zal op de console (of in syslog) verschijnen:

ubt0: vendor 0x0a12 product 0x0001, rev 1.10/5.25, addr 2

ubt0: Interface 0 endpoints: interrupt=0x81, bulk-in=0x82, bulk-out=0x2

ubt0: Interface 1 (alt.config 5) endpoints: isoc-in=0x83, isoc-out=0x3,

wMaxPacketSize=49, nframes=6, buffer size=294service(8) wordt gebruikt om de Bluetooth-stack te starten en te stoppen. Het is een goed idee om de stack te stoppen voordat het apparaat wordt losgekoppeld, maar het is (gewoonlijk) niet fataal. Tijdens het starten van de stack verschijnt er uitvoer vergelijkbaar met de onderstaande:

# service bluetooth start ubt0

BD_ADDR: 00:02:72:00:d4:1a

Features: 0xff 0xff 0xf 00 00 00 00 00

<3-Slot> <5-Slot> <Encryption> <Slot offset>

<Timing accuracy> <Switch> <Hold mode> <Sniff mode>

<Park mode> <RSSI> <Channel quality> <SCO link>

<HV2 packets> <HV3 packets> <u-law log> <A-law log> <CVSD>

<Paging scheme> <Power control> <Transparent SCO data>

Max. ACL packet size: 192 bytes

Number of ACL packets: 8

Max. SCO packet size: 64 bytes

Number of SCO packets: 831.4.3. Host Controller Interface (HCI)

Het Host Controller Interface (HCI) biedt een opdrachtinterface naar de controller van de basisband en de verbindingsbeheerder, en toegang tot hardwarestatus en controleregisters. Deze interface biedt een uniforme manier om de mogelijkheden van de basisband van Bluetooth te benaderen. De HCI-laag op de gastheer wisselt gegevens en opdrachten uit met de HCI-firmware in de Bluetooth-hardware. Het stuurprogramma voor de Host Controller Transport Layer (i.e., de fysieke bus) biedt aan beide HCI-lagen de mogelijkheid om informatie met elkaar uit te wisselen.

Voor een enkel Bluetooth-apparaat wordt een enkele Netgraph knoop van het type hci aangemaakt. De HCI-knoop is normaliter verbonden met de knoop van het Bluetooth-apparaatstuurprogramma (naar beneden toe) en de L2CAP-knoop (naar boven toe). Alle HCI-bewerkingen dienen te worden uitgevoerd op de HCI-knoop en niet op de knoop van het apparaatstuurprogramma. De standaardnaam voor de HCI-knoop is "devicehci". Kijk voor meer details in de hulppagina ng_hci(4).

Eén van de meest voorkomende taken is het ontdekken van Bluetooth-apparaten binnen radiobereik. Deze bewerking wordt ondervragen genoemd. Ondervragen en andere HCI-gerelateerde bewerkingen worden uitgevoerd met het programma hccontrol(8). Het onderstaande voorbeeld laat zien hoe kan worden uitgezocht welke Bluetooth-apparaten zich binnen het bereik bevinden. De lijst met apparaten zou binnen enkele seconden moeten binnenkomen. Bedenk dat een apparaat op afstand alleen antwoord op de ondervraging zal geven indien het in ontdekbare modus staat.

% hccontrol -n ubt0hci inquiry

Inquiry result, num_responses=1

Inquiry result #0

BD_ADDR: 00:80:37:29:19:a4

Page Scan Rep. Mode: 0x1

Page Scan Period Mode: 00

Page Scan Mode: 00

Class: 52:02:04

Clock offset: 0x78ef

Inquiry complete. Status: No error [00]BD_ADDR is een uniek adres van een Bluetooth-apparaat, vergelijkbaar met een MAC-adres van een netwerkkaart. Dit adres is nodig voor verdere communicatie met een apparaat. Het is mogelijk om een menselijk leesbare naam aan een BD_ADDR toe te kennen. Het bestand /etc/bluetooth/hosts bevat informatie over de bekende Bluetooth-gastheren. Het volgende voorbeeld laat zien hoe de menselijk leesbare naam dat aan het apparaat op afstand was toegekend te verkrijgen is:

% hccontrol -n ubt0hci remote_name_request 00:80:37:29:19:a4

BD_ADDR: 00:80:37:29:19:a4

Name: Pav's T39Tijdens het uitvoeren van een ondervraging op een Bluetooth-apparaat op afstand zal het de computer als "uw.gastheer.naam (ubt0)" vinden. De naam die aan het lokale apparaat is toegekend, kan altijd gewijzigd worden.

Het Bluetooth-systeem biedt een punt-naar-punt-verbinding (slechts twee Bluetooth-eenheden betrokken), of een punt-naar-veelpunt-verbinding. Bij een punt-naar-veelpunt-verbinding wordt de verbinding met meerdere Bluetooth-apparaten gedeeld. Het volgende voorbeeld laat zien hoe de lijst met actieve basisbandverbindingen voor het lokale apparaat te verkrijgen is:

% hccontrol -n ubt0hci read_connection_list

Remote BD_ADDR Handle Type Mode Role Encrypt Pending Queue State

00:80:37:29:19:a4 41 ACL 0 MAST NONE 0 0 OPENEen verbindingshandvat is nuttig indien het beëindigen van de basisbandverbinding noodzakelijk is. Normaalgesproken is het niet nodig om dit handmatig te doen. De stack zal automatisch niet-actieve basisbandverbindingen beëindigen.

# hccontrol -n ubt0hci disconnect 41

Connection handle: 41

Reason: Connection terminated by local host [0x16]Raadpleeg hccontrol help voor een volledige lijst van beschikbare HCI-opdrachten. Voor de meeste HCI-opdrachten zijn geen beheerdersrechten nodig.

31.4.4. Logical Link Control and Adaptation Protocol (L2CAP)

Het Logical Link Control and Adaptation Protocol (L2CAP) biedt verbindingsgeoriënteerde en verbindingsloze gegevensdiensten met mogelijkheden om protocollen te multiplexen en mogelijkheden voor segmentatie/herassemblage voor protocollen in hogere lagen. L2CAP staat toe dat protocollen en toepassingen in hogere lagen L2CAP-gegevenspakketten met een maximale lengte van 64 kB te verzenden en ontvangen.

L2CAP is op het concept van kanalen gebaseerd. Een kanaal is een logische verbinding bovenop een basisbandverbinding. Elk kanaal is op een veel-op-één manier aan een enkel protocol gebonden. Aan hetzelfde protocol kunnen meerdere kanalen worden gebonden, maar één kanaal kan niet aan meerdere protocollen worden gebonden. Elk L2CAP-pakket dat op een kanaal wordt ontvangen, wordt naar het juiste hogere protocol doorgestuurd. Meerdere kanalen kunnen dezelfde basisbandverbinding delen.

Voor elk Bluetooth-apparaat wordt een enkele Netgraph-knoop van het soort l2cap aangemaakt. De L2CAP-knoop is normaalgesproken verbonden met de Bluetooth HCI-knoop (naar beneden toe) en de knopen van de stopcontacten voor Bluetooth (naar boven toe). De standaardnaam voor de L2CAP-knoop is "devicel2cap". Zie voor meer details de hulppagina ng_l2cap(4).

Een nuttig commando is l2ping(8), dat gebruikt kan worden om andere apparaten te pingen. Sommige Bluetooth-implementaties geven niet alle verzonden gegevens terug, dus is 0 bytes normaal in het volgende voorbeeld.

# l2ping -a 00:80:37:29:19:a4

0 bytes from 0:80:37:29:19:a4 seq_no=0 time=48.633 ms result=0

0 bytes from 0:80:37:29:19:a4 seq_no=1 time=37.551 ms result=0

0 bytes from 0:80:37:29:19:a4 seq_no=2 time=28.324 ms result=0

0 bytes from 0:80:37:29:19:a4 seq_no=3 time=46.150 ms result=0Met het programma l2control(8) kunnen verschillende bewerkingen op L2CAP-knopen worden uitgevoerd. Dit voorbeeld laat zien hoe de lijst met logische verbindingen (kanalen) en de lijst met basisbandverbindingen voor het lokale apparaat verkregen kunnen worden:

% l2control -a 00:02:72:00:d4:1a read_channel_list

L2CAP channels:

Remote BD_ADDR SCID/ DCID PSM IMTU/ OMTU State

00:07:e0:00:0b:ca 66/ 64 3 132/ 672 OPEN

% l2control -a 00:02:72:00:d4:1a read_connection_list

L2CAP connections:

Remote BD_ADDR Handle Flags Pending State

00:07:e0:00:0b:ca 41 O 0 OPENEen ander diagnostisch programma is btsockstat(1). Het heeft ongeveer hetzelfde doel als netstat(1), maar dan voor Bluetooth-netwerkgerelateerde gegevensstructuren. Het onderstaande voorbeeld laat dezelfde logische verbinding zien als die van l2control(8) hierboven.

% btsockstat

Active L2CAP sockets

PCB Recv-Q Send-Q Local address/PSM Foreign address CID State

c2afe900 0 0 00:02:72:00:d4:1a/3 00:07:e0:00:0b:ca 66 OPEN

Active RFCOMM sessions

L2PCB PCB Flag MTU Out-Q DLCs State

c2afe900 c2b53380 1 127 0 Yes OPEN

Active RFCOMM sockets

PCB Recv-Q Send-Q Local address Foreign address Chan DLCI State

c2e8bc80 0 250 00:02:72:00:d4:1a 00:07:e0:00:0b:ca 3 6 OPEN31.4.5. Het RFCOMM-protocol

Het RFCOMM-protocol biedt emulatie van seriële poorten over het L2CAP-protocol. Het protocol is gebaseerd op de ETSI-standaard TS 07.10. RFCOMM is een eenvoudig transportprotocol, met aanvullende voorzieningen om de 9 circuits van RS-232- (EIATIA-232-E-) seriële poorten te emuleren. Het RFCOMM-protocol ondersteunt tot 60 gelijktijdige verbindingen (RFCOMM-kanalen) tussen twee Bluetooth-apparaten.

Het is de bedoeling van RFCOMM dat in een volledig communicatiepad twee toepassingen op verschillende apparaten draaien (de eindpunten van de communicatie) met daartussen een communicatiesegment. RFCOMM is bedoeld om de toepassingen te beheren die gebruik maken van de seriële poorten van de apparaten waarop ze zijn geïnstalleerd. Het communicatiesegment is een directe Bluetooth-verbinding van het ene apparaat naar het andere.

RFCOMM houdt zich alleen bezig met de verbinding tussen twee apparaten bij directe verbindingen, of tussen het apparaat en een modem in het geval van een netwerk. RFCOMM kan andere opstellingen ondersteunen, zoals modules die via draadloze Bluetooth-technologie communiceren aan de ene kant, en een draadinterface aanbieden aan de andere kant.

In FreeBSD is het RFCOMM-protocol in de laag van de Bluetooth-stopcontacten geïmplementeerd.

31.4.6. Het paren van apparaten